因此,我們在設計射頻識別系統的時候,一定要考慮以下幾個技術方面的問題:一是算法復雜度;電子標簽的一大特點就是快速讀取,這要求算法要在保證安全的同時,不占用過多的計算周期,也就是不能使用高強度加密算法,無源電子標簽的內部最多有2000個邏輯門,而普通的DES算法需要20000個邏輯門,即便是輕量級的算法,也需要3500個邏輯門,如何選取合適的算法,是一個重要研究課題;二是密匙管理,在射頻識別系統中,無論是門禁管理還是物流,其電子標簽的數量都是100起步,如果將每個電子標簽的密匙設置成惟一,在增強了安全的同時,也增大了管理的難度,反之,如果同系列商品的密匙都相同,那么,當一個密匙被竊取,那與之相關的所有商品都會受到威脅。除了以上需要考慮的方面外,對傳感器、射頻標簽、讀寫器等設備的物理保護也是非常有必要的。

目前,關于射頻識別技術的安全研究成果主要有訪問控制和數據加密。

第一,訪問控制。主要目的是防止隱私的泄露,使射頻標簽中的數據不被輕易讀取。訪問控制設計的技術主要有標簽失效、天線能量分析、法拉第籠和阻塞標簽。這些方法實施簡單,缺點是針對性強,不能普遍適用。

(1)標簽失效及類似機制。有的不法分子在購買商品時往往會尋找射頻標簽,因為撕下后就可以騙過警報器,從而順利將商品帶走。為了解決這一問題,很多射頻標簽被嵌在了商品內部,人力幾乎無法移除。不需要該標簽時,還可以通過“KILL”命令使其芯片進入睡眠狀態。即便遇到退貨、返倉等情況,射頻標簽還可以被系統重新激活讀取。

(2)阻塞標簽。該標簽可作為有效的隱私保護工具,它能在受到閱讀器的監測命令后,干擾系統的防沖突協議,使閱讀器周圍的其他合法標簽無法進行回應。該方法的優點是不需要射頻標簽進行修改,也不用執行運算周期。

(3)法拉第籠。就是將射頻標簽的周圍用金屬網或金屬片包裹起來,從而屏蔽黑客的無線電信號,防止第三方非法閱讀射頻標簽的信息。

(4)天線能量分析。該系統的理論基礎是:合法閱讀器離標簽很近地概率較大,而惡意閱讀器離標簽通常很遠。因為信號強度隨著距離的增加而減弱,而信噪比逐漸降低,這樣,射頻標簽就可以智能地估計閱讀器的距離。對于近距離的閱讀器,該標簽會告知自己惟一的ID,反之則拒絕被讀取。

第二,數據加密。密碼技術不僅可以實現隱私保護,還可以保證射頻識別系統的完整性和真實性。密碼技術有普及性,在任何射頻標簽上都可以進行,難點就是平衡密碼強度與成本功耗的關系。目前,最常用的集中密碼技術解決方案如下:

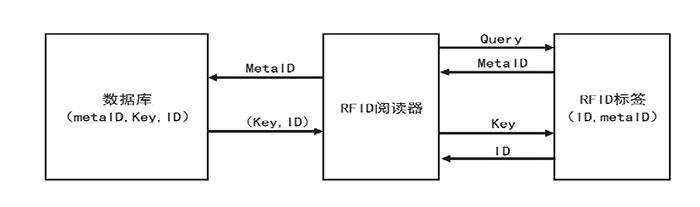

(1)HASH鎖協議。在最初階段,每個射頻標簽都有一個惟一的ID,并制定一個隨機的鑰匙(KEY值),計算META ID=KEY,然后將ID存儲于標簽中。其認證過程如下:

HASH鎖協議的認證過程

由上圖我們可以看出,協議認證過程是這樣的:閱讀器監測讀取標簽,標簽感應到信號后響應META ID。同時,閱讀器從數據庫中調出與該ID對應的KEY并傳輸給標簽,標簽確認無誤后將惟一的ID發送給閱讀器。該協議的優點就是運算量小、數據查詢響應快,缺點就是標簽容易被跟蹤和克隆。

(2)隨機HASH-LOCK協議。該協議采用隨機數的詢問和應答規則,射頻標簽除了基于HASH的函數外,還存在偽隨機數生成器,而后端數據庫用來存儲所有標簽的ID。其基本工作原理是:閱讀器訪問標簽,標簽隨機返回一組數值,閱讀器會根據數值到數據庫中搜索,獲得正確的ID。該協議采用的是隨機數的方式,每次響應都發生變化,安全性相對HASH鎖有所增強;缺點就是增加了HASH、函數運算,功耗和成本上升。

(3)移動型射頻識別密匙協議。該協議要求在射頻標簽內部安置一個HASH函數,存儲ID和一個秘密值S,并和數據庫實現共享。該協議的執行步驟為:①閱讀器向標簽發送監測和讀取命令;②標簽將ID返回;③閱讀器生成一個隨機數發送給標簽;④標簽計算HASH,得出結果后,通過閱讀器傳輸到數據庫;⑤數據庫搜索所有標簽,并進行運算匹配,找到相同值之后就把正確的標簽ID發給閱讀器。該協議的安全性和機密性得到了保證,缺點就是密匙管理難度加大。

(4)基于HASH的ID變化協議。該協議基于HASH鏈接協議,在每一次認證過程中,與閱讀器交換的信息都會改變。在初始狀態,射頻標簽內存有ID、上次發送序號(TID)、最后一次發送序號(LST),而后端數據庫中存儲H(ID)、TID、LST和AE,其中,TID=LST。其協議執行步驟為:①閱讀器向標簽發送監測和讀取命令;②射頻標簽將自身的ID加1并保存,并將H、△TID=TID-LST、H(TID丨丨ID)分別計算出來,并發送給閱讀器;③閱讀器將三個數值轉發給數據庫;④數據庫根據H搜索標簽,找到后,計算出TID,然后計算H(TID丨丨ID),并與接收到的標簽進行比對認證,通過后,向計算結果發送給閱讀器,閱讀器再轉送給標簽;⑤標簽利用自身存儲的ID、TID以及各種計算數值,分析閱讀器與數據庫發送的數值是否相等,相等則通過認證。該協議比較復雜,優點是避免了追蹤和第三方監控;缺點是對環境依賴較大,容易受到其他信號的干擾。

由上述幾個加密方法可以看出,這些方案采用的都是基于密碼學的機制,包括HASH函數、標簽信息更新、隨機數產生器、服務器數據讀取、公式加密、對稱加密、混沌加密等。這些方案使射頻識別系統的機密性、完整性和隱私性得到了保障,但目前仍然存在著或多或少的問題,如數據同步差、抗干擾能力弱等。因此,不管是訪問控制技術還是數據加密技術,都不是一成不變的,而是隨著新技術的產生而逐漸創新發展。